そのため、セキュリティのスペシャリストを確保できるSOCを構築する企業が増えてきています。当社は、セキュリティのスペシャリストによる、SOCサービスを提供し、高いセキュリティ対策の実施に貢献いたします。

SOCとは

SOC(セキュリティ・オペレーション・センター)とは、サイバー攻撃の検出・分析を行い、対応策のアドバイスなどを行う専門組織です。

通常、ネットワークの監視やデバイスの監視を行います。ネットワークの監視の場合、予兆や偵察の段階であっても、異常を検知する可能性が高まります。

SOCが求められる背景

システム環境やデバイスの多様化に伴い、サイバー攻撃も多様化・高度化しています。

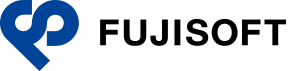

近年多発している標的型攻撃においては、ウイルス対策ソフトによる発見が困難なマルウェアを利用し、標的とされた企業の企業秘密や個人情報など、目的に合致した情報を探索した上で盗み出していきます。

増加するサイバー攻撃に対処するためには、もはや1企業のシステム担当者だけでは対応が難しくなってきています。こうした背景から、セキュリティ対策を専門的な技術を持った企業に委託する企業が増えており、SOCへの注目度が上がっていると考えられます。

SOCの仕組みと対応

SOCの仕組みとしては、監視対象のログをSIEM(Security Information and Event Management)と呼ばれるログを一元管理するツールに集約し、監視します。SIEMで異常を検知すると、SOCにアラートが飛ぶようになっており、アラートを受け取ると、SOCで異常の内容や、その影響を調査します。

SOCとCSIRTの違い

セキュリティ対策の組織としては、SOCと近しいものにCSIRTがあります。CSIRTとはComputer Security Incident Response Teamの略で、サイバー攻撃などのインシデントの通知を受け取り、その対応を行う組織です。SOCがインシデントの検知に重点を置いているのに対し、CSIRTはその対応に重きを置いている組織といえるでしょう。

富士ソフトのSOCの強み

富士ソフトが提供するSOCの主な特徴としては以下の3つがあります。

1:AIによる監視

2:専門技術者による分析

3:攻撃の可能性と対策をわかりやすく提示

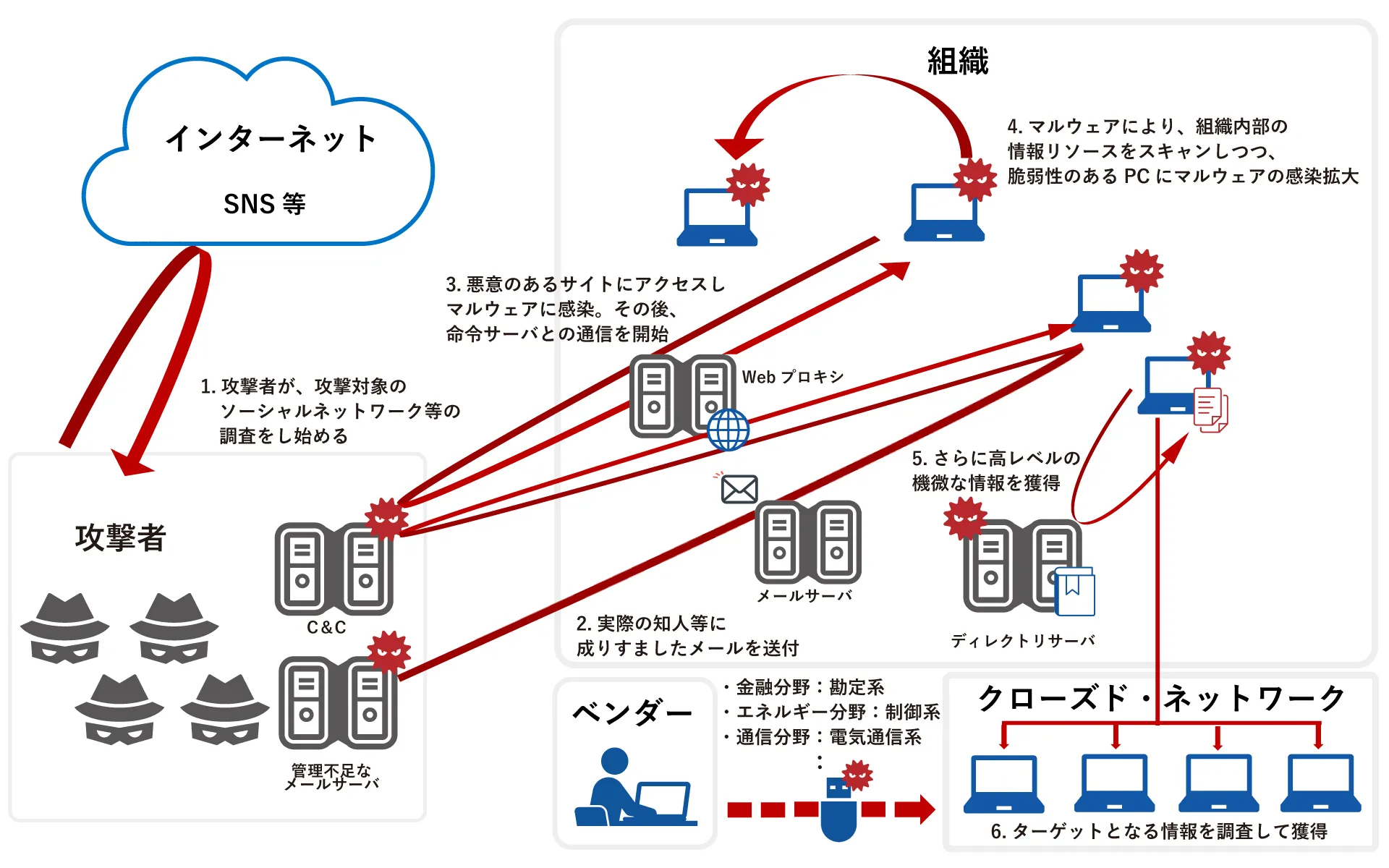

富士ソフトのSOCでは、対象となる全ネットワーク挙動を、AIを用いて監視、脅威となりうる候補を絞り込みリスト化します。その後、AIが絞り込んだリストをセキュリティアナリストが分析。これにより、無駄な通知をなくし、本当に脅威となりうる問題のみを通知することができます。さらにアナリストが脅威や対応策について、わかりやすくお知らせします。

旧来の監視サービス

- ・通知の意味(脅威)がわからないことに不満

- ・通知に対する対処方法がわからないことに不満

- ・通知が多すぎて真の脅威を見極められないことに不満

- ・問い合わせの回答に不満

富士ソフトのサービス

アナリストの分析に基づき、脅威の真偽確認や初動対応として推奨される一般的な対処方法を、脅威の報告とともに提示。

速やかに対応行動に着手できます。

-

脅威の内容を具体的に解説

→判断力向上AIが脅威候補として抽出した通信イベントをそのまま通知するのではなく、経験豊富なアナリストが多角的に分析し、想定される脅威の内容を具体的な解説つきで報告。

対処要否の判断が容易になります。

-

真の脅威に絞り込んだ報告

→集中力向上お客様ネットワーク上の様々な通信イベントをAIとアナリストが絞り込み、真の脅威の存在が疑われる事象のみにフォーカスして報告。

過検知・誤検知切り分け不要で対処業務に注力できるようになります。

-

お客様の立場に立った回答

→安心感向上報告内容に関する質問は、カスタマーポータル上で直接アナリストとやり取り。それ以外の調査依頼や相談を含めて定額制(時間制)での利用が可能。

身近なアドバイザーとして気軽に活用できます。

富士ソフトでは50年に及ぶ開発実績やノウハウを駆使し、近年セキュリティ事業に対しても注力しています。豊富な知識を持った技術者がセキュリティについてもお客様に最適なソリューションをご提案いたします。

富士ソフトのSOC サービス概要

お客様のIT環境にネットワークセンサーを設置し、包括的にデータを収集。全ネットワークの挙動から、AIによって脅威となる候補を絞り込みます。絞り込まれた情報をアナリストが分析し、対処が必要なインシデントのみ、起こりうる被害と推奨する対処方法をお客様にご提示します。

富士ソフトのSOC 導入の流れ

セキュリティツール、ネットワークセンサー導入、構築・設置支援、セキュリティ定期監視・分析サービスまでトータルサポートいたします。

-

①ヒアリング

- システム構成

- 対象範囲

-

②構築・設置

- ネットワーク

センサー配置設計 - ネットワーク

センサー配置&

AI監視クラウド接続

- ネットワーク

-

③センサー

データ転送- FW設定変更

- 疎通確認

-

④AI観察期間

- AI監視クラウドデータ分析開始

- 2W~3W学習期間

初回アナリスト

分析実施 - 報告書

-

⑤セキュリティ

定期監視・分析開始

SOCの必要性について

各種装置やツール、イベント管理ツールを導入しても脅威に対応できているとは言えません。良い道具はそれを使いこなす職人がいて、初めて機能致します。また、たとえ道具が検知していても、職人が他のことに時間を費やしているために、気が付かないということでは意味がありません。これらを解決に導く一つの方法として、SOCの構築を検討いただければ幸いです。

ソリューション事業本部 インフラ事業部 セキュリティソリューション室 室長 柴田秀行

ホワイトペーパーのダウンロードはこちら

【導入事例】AIセキュリティ監視システム

AI セキュリティ監視システムの導入で、多拠点2万台以上の端末のセキュリティ監視を実現

サービス詳細については、以下よりお気軽にお問い合わせください。