◆Synackとは何か?

あらゆるものがインターネットでつながるスマート社会では、脅威実態に即したセキュリティ対策が必要です。

Webの脆弱性検査やシミュレーションツール検査とは違う、現実の脅威に対抗するための手段がSynackです。

攻撃者視点でシステムの脆弱性を検査するクラウドサービス

クラウドソーシングによる

密度の濃い検査

Synackでは、厳しい審査を通過した世界中の1,500名以上のホワイトハッカーと契約しており、一回の検査に60人のホワイトハッカーがバウンティハンティング方式で検査を実施します。そのため、他の脆弱性検査サービスと比較してより多くの知見・視点による検査が可能であり、より深刻な脆弱性を重点的に発見することができます。

管理ツールによる

脆弱性管理

脆弱性に対する対策は、脆弱性を発見することだけではなく、攻撃がされる可能性のある問題(セキュリティホール)を管理し、優先順位をつけて対処することです。Synackが提供するお客様ポータルでは、発見された脆弱性に対する修正後、ホワイトハッカーへの脆弱性の再検査の依頼やパッチ完了まで、脆弱性をライフサイクルで管理することができます。

Synack検査対象範囲

| ツール検査 | マニュアル検査 | |

|---|---|---|

| 概要・目的 | 脆弱性スキャナーツールによる検査。 既知の脆弱性を洗い出す |

検査員によるマニュアル検査。 ■脆弱性スキャナーツールにの結果の精査を実施する ■ツールでは発見できないシステムの構造上の欠陥の発見を行う。 実際に「脆弱性を悪用する」ことによる影響を可視化する |

| 主な対象 | プラットフォーム Webアプリ |

プラットフォーム Webアプリ Mobileアプリ |

| 得られる結果 | 発見された脆弱性やセキュリティ機能の不足を報告 | ■スキャナが発見した脆弱性から、誤検知等を精査したものを報告 ■脆弱性を悪用することによる影響とその 脆弱性への対策を提供 |

◆Synackの検査

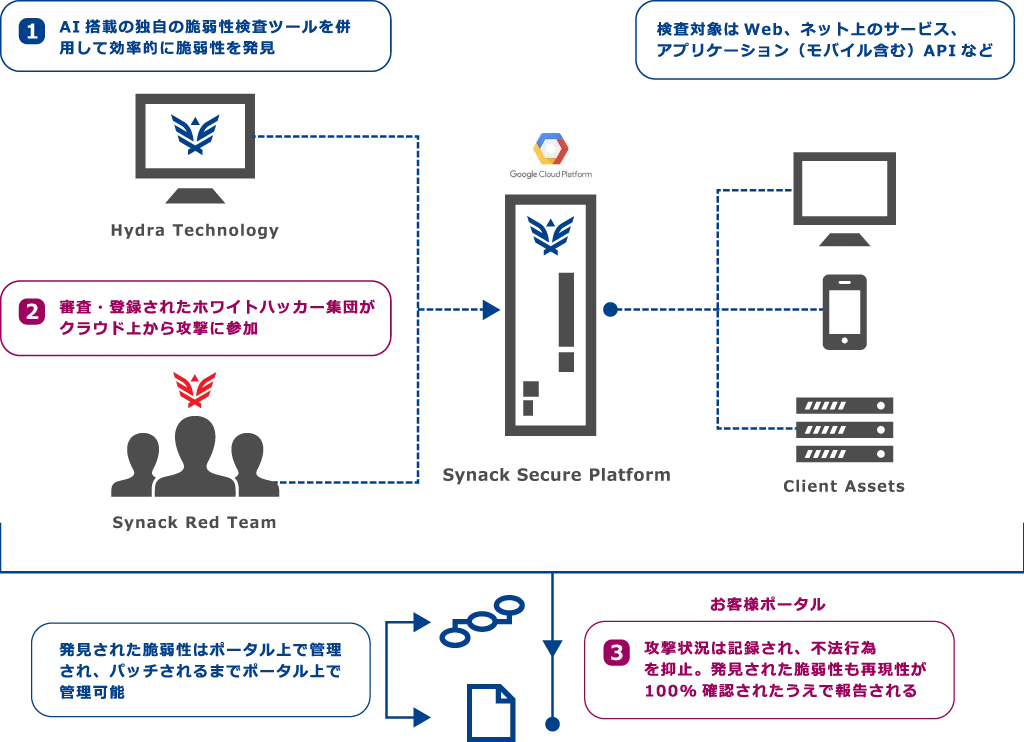

高精度の独自スキャナと、厳格な契約による法的拘束を受けた契約検査員(平均60名がアサイン)により、 対応優先度の高い深刻な脆弱性を発見する。検査はAWS上のLaunch Pointから行われ、状況はすべて記録 ※ されている。お客様は、いつでもワンクリックでテストを停止する(Launch Pointの閉鎖)ことが可能。 ※記録対象・範囲は対象システム・プロトコルによって異なります

◆Synackの特徴

Synackは、クラウドソーシングによる脆弱性検査・管理サービス。身元クリーニング済みの全世界の「腕利き」ホワイトハッカーが脆弱性検査に参画。発見した脆弱性はすべて再現可能・再現手順も提供する。修正時の再試験も実施。

|

1

Hydra(ハイドラ):AI搭載スキャナー Synack Red Team(SRT)の強力な武器 |

⁃ 顧客システムのネットワークやサーバ等をスキャニング調査 ⁃ ハッカーコミュニティで公開される最新ツールや手法を検査に参加するハッカーに共有 ⁃ 既知の脆弱性検査を自動実行 ⁃ スキャン結果はSRTに共有され、SRTはこの情報を元に更に深い脆弱性検査を実施 |

|

2

エキスパート:Synack Red Team 世界最高級のホワイトハッカー (Ethical Hacker)チーム |

⁃ 世界50ヶ国超から参加する1,000名を超える多様なスキルセットを持ったホワイトハッカー集団 ⁃ 技能と信用に関する厳しい審査を通過したメンバーにより編成される(採用率 10%前後) ⁃ 顧客の検査対象に応じて、世界トップクラスのハッカーから適任者を選定しチームを編成 (平均60名以上が参画) |

|

3

お客様ポータル 顧客が検査状況やレポートをリアルタイムに確認 |

⁃ 発見された脆弱性(深刻度、概要、影響度、修正方法等)をリアルタイムに報告・更新 ⁃ 修正した脆弱性に対する再検査の依頼や再検査結果も確認可能 |

|

特徴的サービス Synackサービスの特徴:脆弱性の 修正確認まで管理 |

⁃ 脆弱性を発見することだけではなく、セキュリティホールを無くす事を目的に脆弱性を管理する。 ⁃ 顧客ポータルでは脆弱性管理の機能を提供しており、また脆弱性の修正後の再検査も実施。 |

◆お客様ポータルによる可視化

発見された脆弱性はすべて、検査期間中リアルタイムにお客様ポータルサイトで確認できる。 実際に脆弱性を発見したハッカーとのコミュニケーションも可能(脆弱性対応の方針確認など)。 検査終了後、実施状況・影響の大きな脆弱性についてはメールにて詳細レポート(日本語)を送信 (重大な脆弱性が発見された場合には適宜メールで通知)。

◆従来の脆弱性検査とのサービス比較

Synackの脆弱性検査サービスと比較すると、従来の脆弱性検査は、静的検査(法令準拠のチェックリスト検査)であり、重大な脆弱性の発見および脆弱性に対する対応に関しては不完全であるといえる。

| 項目 | 従来の 脆弱性検査 |

Synack | ||

|---|---|---|---|---|

| 検査準備 | 14日、90日程度 ※限定された検査リソースに課題 |

約7日 ※常時1,000名のエキスパートが対応 |

||

| 検査時間 | 40 - 80時間/週 | 250~300時間/週 | ||

| 検査人数 | 1 – 2名 | 平均60名 | ||

| 検査料金 | 従量課金:労働時間×稼働人員 ※検査成果・実稼働時間に関係なし |

固定料金: コンテナ(アプリケーション数)単位 ※実働工数に関わらず固定料金 |

||

| 24H×265日継続検査 | × | 〇 | ||

| 脆弱性情報 | 定型報告書 スキャナーが提供する脆弱性リストに依存 |

平均60名の多様な検査結果による検査報告書 | ||

| 検査結果リアルタイム表示 | × | 〇 | お客様ポータルに逐次検査結果を報告 | |

| 再現性100%で検査・再現手法の開示 | × | 〇 | お客様ポータルにスクリプト他、 全ての検査・再現手法を開示 |

|

| 再検査 | × | 〇 | 対策運用後に無償で再検査を提供 | |

| CVSSスコア脆弱性評価 | × | 〇 | CVSSスコアとは、脆弱性の 深刻度を表すスコア |

|

| 攻撃耐性スコア | × | 〇 | 大手EC、大手金融機関等検査スコアとの 対比が可能 |

|

| 検査員のバックグラウンドチェック | × | 個人情報保護法により実施不可能 | 〇 | 社会保険番号、犯罪歴調査、 思想調査とクリアランス実施 |

| 国防総省、CIA等、諜報機関への検査実績 | × | 選定資格なし | 〇 | 米国国防総省より指名で検査を受注 |