今回は私、水戸部より、2018年7月6日~7日に開催されたHardening II Collectiveの参加レポートをお届けします。

この記事では次回のHardeningに参加される方、もう少し先の大会に参加してみようと考えている方に向けて、Hardeningの魅力と、少しでも多くのものを得て帰るためのノウハウをお伝えしていきます。「Hardeningって何?」という方は、前回の原の記事をご覧ください。

Hardening II Collective 当選!

今年4月12日、Hardening主催団体であるWAS ForumのWebサイト上で参加者募集が始まりました。開催日の2~3ヶ月ほど前に募集開始となることが通例のようです。告知はWAS ForumのTwitter(@WASForum)で行われますので、フォローしておくことでいち早く募集に気づけます。

Hardening II CollectiveではSuper Early Birds枠が用意されており、早期に応募することで参加選考が有利になるようだったので、すぐに原と2名で応募しました。グループでの応募も可能だったのですが、Hardeningは社外との交流も醍醐味、ということで別々に応募。約1週間後に当選メールが届き、無事2人とも参加が決定しました。

チームビルディング!

開催日の約1ヶ月前、メールにてチーム分けが届き、競技の開始が宣言されました。私は Team #01 に決定。Super Early Birds枠で当選しても、チームが分かるタイミングは全員一緒ですので、競技のスタートラインは同じです。

ここから2週間でチーム名とチームリーダーを決めて報告するよう指示されるので、早急にチームメンバーと連絡をとります。最初はメンバーのメールアドレスしか分からない状態なので、メールで自己紹介をしつつ、チームのSlackをたてて、連絡体制をつくっていきます。

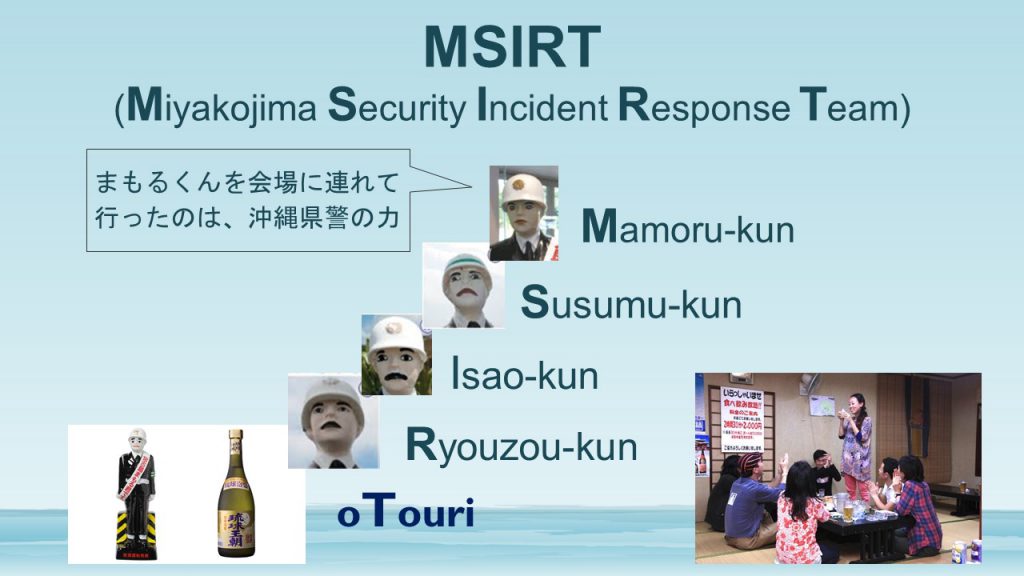

蓋を開けてみると、沖縄県警からの5人、SMBCグループから3人、NRIセキュアから1人+私という10人チームでした。他チームには学生などもいる中、全員が社会人でマネージャークラスも多く、平均年齢は驚異の40.6歳。ぶっちぎりのトップだったと思います。

チーム名は「MSIRT」に、チームリーダーも無事に決まり、Team #01改めチーム「MSIRT」の始動です。

チーム名「MSIRT」の由来

次は顔合わせ。幸い、沖縄県警以外は東京近郊だったので、顔合わせは容易です。

このあたりから、飲み会に徹するチーム、いきなり作戦会議から入るチーム…とカラーが出てきます。 Hardeningのチームメンバーは、大会が終わってもその後長い付き合いとなることが多いので、初回はアイスブレイクに徹するのが良いと思います。

いざ、夏の宮古島!

Hardeningでは競技環境やルールなどの資料は前日の夕方に配布されるため、多くのチームが前夜に読み合わせ会・作戦会議を行います。

MSIRTでは、残念ながら沖縄県警のメンバーが業務都合で当日入りとのことで、宮古島の東京組と那覇の県警組でWeb会議をすることに。夕方からのミーティングに備えるため、日のあるうちに宮古島入り。待っているのは灼熱の太陽と青い海!…のはずでした。

宮古島のいい天気(?)

宮古島は50年に1度の大雨。さらに私が乗った那覇便は3時間遅れ。こんなはずでは…。

気を取り直してチームミーティングです。

配布資料からシステム構成がわかるので、事前に想定したシステムとのギャップを確認、チーム内での役割分担をしていきます。

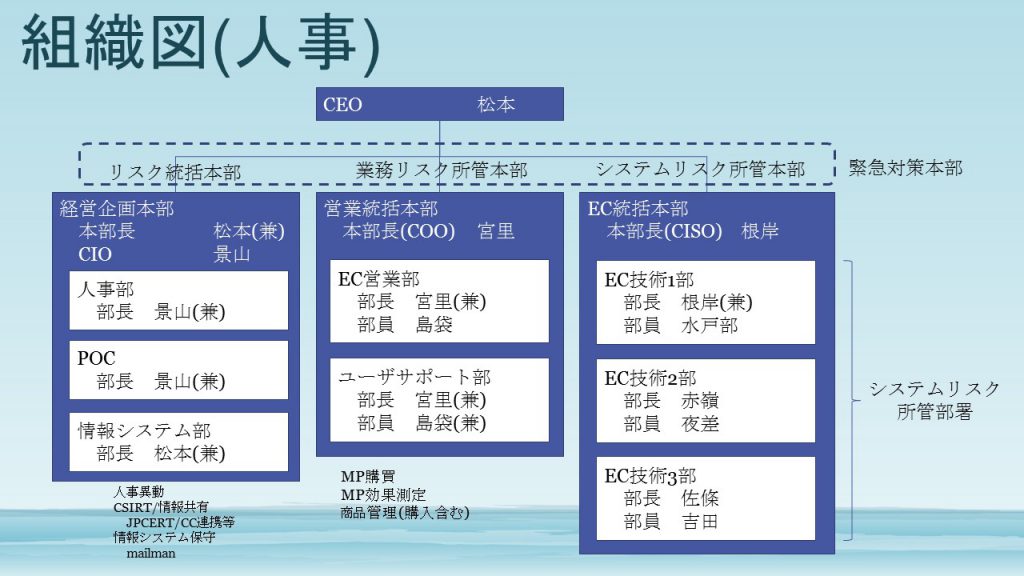

今回は事前にチーム内の組織図を提出する必要があり、想定とギャップが大きければ当日に組織変更をして人数を調整する必要がありましたが、予定した組織で対応できそうということになり、変更はしませんでした。

私の属するEC技術1部は、主にファイアウォールを担当。最前線で攻撃を防ぎ、後段のサーバに流れる攻撃を減らす重大な任務です。

MSIRTの組織図

Day 1: Hardening Day!

いよいよ競技本番、Hardening Dayです。

Hardeningは、競技当日のHardening Dayと、振り返りおよび結果発表のSoftening Dayの2日間で行われます。

競技序盤は環境の把握から。

配布資料には環境構成やログインパスワードなど必要最低限の情報しか載っていませんので、具体的なログイン方法などはその場で確認する必要があります。実際に触ってみると、パスワードの他に公開鍵認証が必要だったり、特定の端末からしかログインできなかったりと一筋縄ではいかず、さながらCTF(Capture The Flag)の様相です。

EC技術1部はファイアウォール担当だったので、競技環境にある2台のファイアウォールへのログインを試みますが、1台は最後までログインできず。ログインできた1台の設定を確認したところ、すべての通信を許可する設定ミスが見つかったため、もう1台も同様の設定ミスがある状態との仮定で進めていきました。

当日の競技風景

競技中盤。Hardening実行委員の攻撃担当チームからの攻勢が本格化してきます。

EC技術2部、3部を中心としたサーバ運用担当は、攻撃されたサーバの復旧に全力を尽くしてくれています。ファイアウォール担当としては、早急にファイアウォールを設定して攻撃をブロックしなければなりませんが、比較的新しいソフトウェアが使われていたために設定方法が分からず手間取っていました。

そんな中で現れた救世主、Cisco。

Hardeningにはマーケットプレイスという仕組みがあり、スポンサー企業の製品やサービスを競技内のお金で買うことができます。その中でCiscoのファイアウォールを購入していたのですが、それが使える状態になっているとのこと。GUIもあって簡単に設定ができそうです。

既に大量の攻撃を受けている状態だったので、大慌てで設定しました。

私「とりあえず、インバウンドHTTP、HTTPS以外全遮断します!CISO、確認を!」

CISO「OK!」

ポチッ

スコアボード「3台のサーバが全滅しました」

冷静に考えると、アウトバウンドは何も開いていないですし、DNSも開いていないので当たり前です。攻撃を受けながら慌てて作業をすると、このような普通では考えられないことを引き起こしてしまいます…。

これが本当のインシデント対応の現場ではなかったのが救いです。

競技終盤。

Ciscoのファイアウォールの他、BarracudaのWAFも入り、ほとんどの攻撃がブロックできている状態となり、EC技術チームはやっと一息。

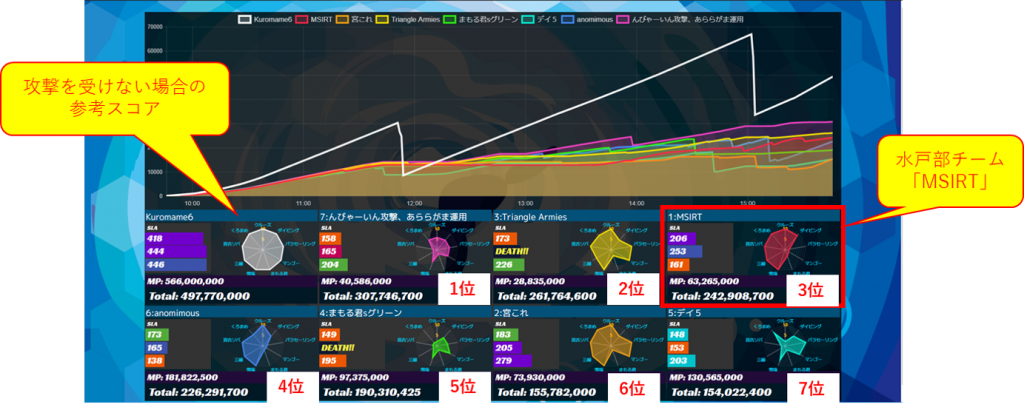

ここまでの結果は、スコアボードでご確認ください!

終了2時間程度前のスコア表

Day 2: Softening Day!

2日目はSoftening Dayです。

チームごとに作成した振り返り資料を発表していきます。また、攻撃者役からも今回の競技の狙いなどが明かされ、競技中何が起こっていたのかをやっと知ることができます。

この様子はYouTubeでも配信されていますので、これからHardeningに参加してみようという方は、ぜひ1度視聴されることをおすすめします。

最後は結果発表、MSIRTは総合成績では残念ながら6位でしたが、技術点では1位タイとなりました。MSIRT県警チームからの依頼で出動してくれた宮古島署の宮古島まもる君も満足げです。

試合を見守った宮古島まもる君

Hardeningは終わらない!

Hardeningにはセキュリティ技術者にとどまらず、様々な職種や立場の方が数多く参加し、スキルも初心者からプロフェッショナルまで様々。セキュリティ関係のコミュニティは数あれど、これほど多彩な参加者のコミュニティは他にないかと思います。

Hardeningをきっかけにビジネスで繋がる方、自社やコミュニティで自分たちのHardeningをつくる方、Hardening勉強会を開催・参加する方、飲み仲間をつくる方…。参加者の多くがなんらかの形でHardeningを持ち帰り、それぞれのゴールを見つけて新たなスタートしているようです。

セキュリティの競技会というと、普段から腕を磨くスペシャリストの到達点というイメージがあり、「まだ参加するレベルではない」と尻込みする方も多いようです。

そのような方にこそ、これからセキュリティを志す出発点として、Hardeningへの参加をおすすめします。

富士ソフトのセキュリティソリューションについて、詳しくはこちら

セキュリティソリューション